Любители могут установить скрытый чип-шпион на материнскую плату всего за 200 долларов

Портал Bloomberg опубликовал статью, в которой заявил, что производственные мощности по производству материнских плат Supermicro оказались под контролем Народной армии освобождения Китая (PLA) и, по сообщениям, PLA добавила в их конструкцию чип размером с рисовое зерно, способный влиять на работу платы. Затем эти материнские платы были проданы десяткам тысяч американских потребителей и, теоретически, могли передавать данные в Китай.

Впрочем, Supermicro, Apple и Amazon опровергли заявления об обнаружении чипов, а NSA заявило, что угроза была ложной тревогой, и дебаты на этом закончились. Однако в декабре прошлого года возможность такого взлома доказал Траммел Хадсон, который нашел место на материнской плате Supermicro, где крошечный чип мог заменить небольшой резистор и остаться незамеченным. Для проверки он подключил тестовый чип, размером немного больше резистора, через внешние провода и завершил взлом, сделав вывод, что любой, у кого есть соответствующие навыки и средства, сможет провернуть аналогичную работу лучше и остаться незамеченным.

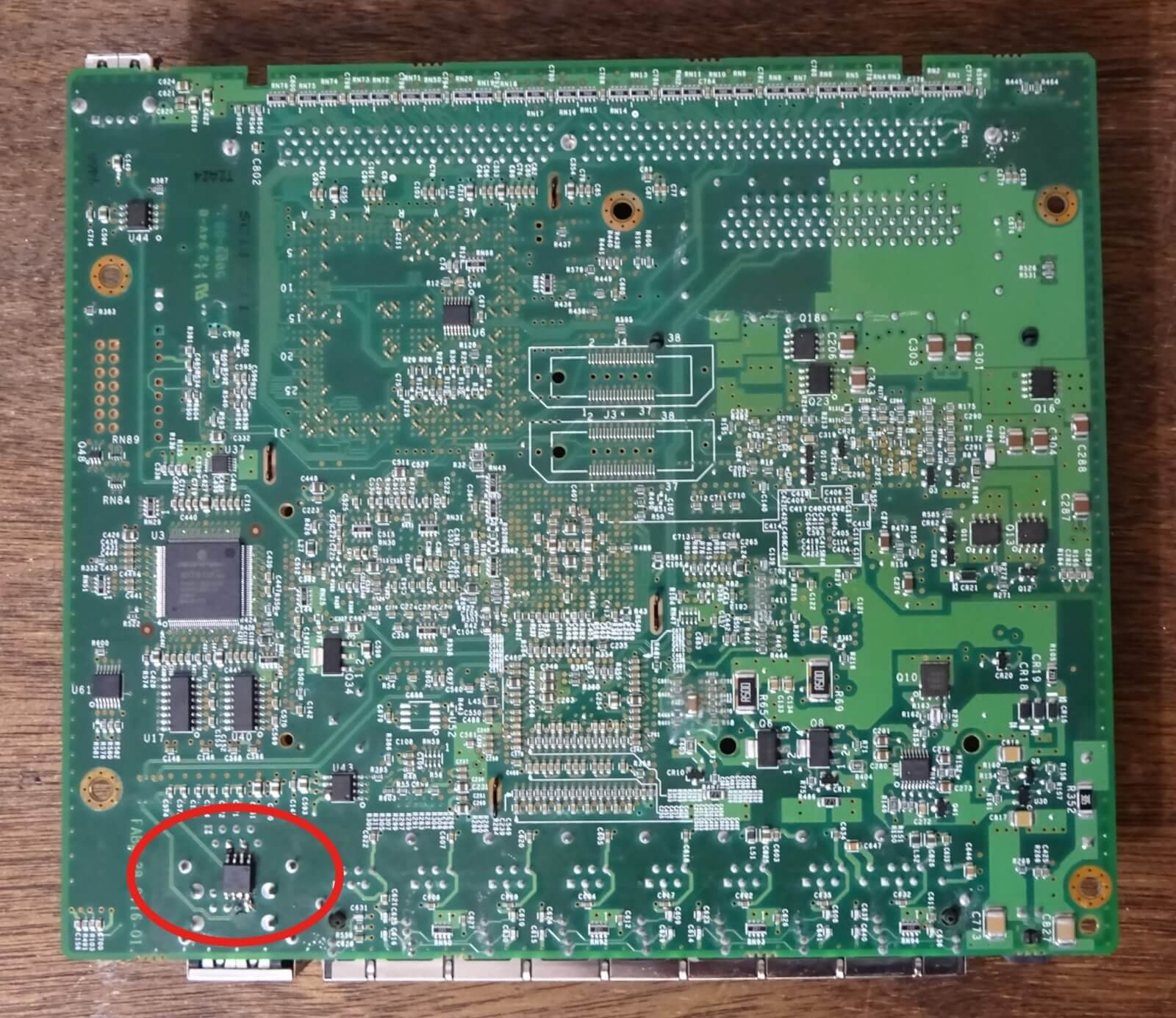

В свою очередь, Монта Элкинс, "главный хакер" охранной фирмы Foxguard, может сделать это без особых денежных затрат. Элкинс официально представит свою работу на конференции по безопасности CS3sthlm в этом месяце - он смог получить контроль над сервером межсетевого экрана Cisco ASA 5505 с помощью чипа, снятого с платы Digispark Arduino за 2 доллара. Он собрал необходимый чип, используя инструмент для пайки горячим воздухом за 150 долларов и микроскоп за 40 долларов.

"Я мог бы сделать это даже в своем подвале. А ведь есть много людей умнее меня, и они могут сделать это почти даром",- заявил Монта Элкинс.

Припаявшись к плате (которая не требует какой-либо специальной перенастройки), чип ATtiny85 выдает себя за администратора при загрузке сервера и запускает функцию восстановления общего пароля. Он получает доступ к настройкам брандмауэра, которые можно перенастроить удаленно, что позволяет хакеру отключить функции безопасности или получить доступ к журналам подключенных устройств. Элкинс говорит, что взлом может также использоваться для получения полного контроля над системой, но он лично не зашел так далеко со своей проверкой концепции.

Впрочем, Supermicro, Apple и Amazon опровергли заявления об обнаружении чипов, а NSA заявило, что угроза была ложной тревогой, и дебаты на этом закончились. Однако в декабре прошлого года возможность такого взлома доказал Траммел Хадсон, который нашел место на материнской плате Supermicro, где крошечный чип мог заменить небольшой резистор и остаться незамеченным. Для проверки он подключил тестовый чип, размером немного больше резистора, через внешние провода и завершил взлом, сделав вывод, что любой, у кого есть соответствующие навыки и средства, сможет провернуть аналогичную работу лучше и остаться незамеченным.

В свою очередь, Монта Элкинс, "главный хакер" охранной фирмы Foxguard, может сделать это без особых денежных затрат. Элкинс официально представит свою работу на конференции по безопасности CS3sthlm в этом месяце - он смог получить контроль над сервером межсетевого экрана Cisco ASA 5505 с помощью чипа, снятого с платы Digispark Arduino за 2 доллара. Он собрал необходимый чип, используя инструмент для пайки горячим воздухом за 150 долларов и микроскоп за 40 долларов.

"Я мог бы сделать это даже в своем подвале. А ведь есть много людей умнее меня, и они могут сделать это почти даром",- заявил Монта Элкинс.

Припаявшись к плате (которая не требует какой-либо специальной перенастройки), чип ATtiny85 выдает себя за администратора при загрузке сервера и запускает функцию восстановления общего пароля. Он получает доступ к настройкам брандмауэра, которые можно перенастроить удаленно, что позволяет хакеру отключить функции безопасности или получить доступ к журналам подключенных устройств. Элкинс говорит, что взлом может также использоваться для получения полного контроля над системой, но он лично не зашел так далеко со своей проверкой концепции.